In questo momento di crisi economica le famiglie sono sempre più attente alle offerte nel tentativo di risparmiare anche sulle spese di tutti i giorni. I criminali ne sono consci e, come si è rilevato in passato con le false offerte Tim, Vodafone, Wind e Agip, con molta fantasia e facilità propongono false offerte miranti a catturare i dati delle carte di credito degli utenti più ingenui.

Nella giornata di ieri, domenica 7 Giugno 2013, è stato rilevato un tentativo di frode ad opera dei medesimi autori delle recenti frodi Agip/Eni, facente uso di marchi e loghi Carrefour.

Il messaggio di posta elettronica fraudolento, partito da un server britannico, presenta le seguenti caratteristiche:

Mittente visualizzato: “Leggi come ottenere 500 Euro da Carrefour” <[email protected]>

Oggetto: Carrefour ti restituisce 500 euro di Buono Spesa

Testo del messaggio:

————————————————————————————————————————————————–

|

Con il DECRETO-LEGGE 8 aprile 2013, n. 35 Carrefour Spa ti consente di acquistare la carta Prepagata SpesAmica del valore di 500 Euro al prezzo di 100 Euro (80% rimborsato dal Ministero dello Sviluppo Economico). segui le indicazioni su :

_________________________________________________________________________ con sede legale in Milano, via Caldera 21, capitale sociale Euro 12.000.000,00 i.v., codice fiscale, partita IVA e numero di iscrizione del Registro Imprese di Milano 08652300156 |

————————————————————————————————————————————————–

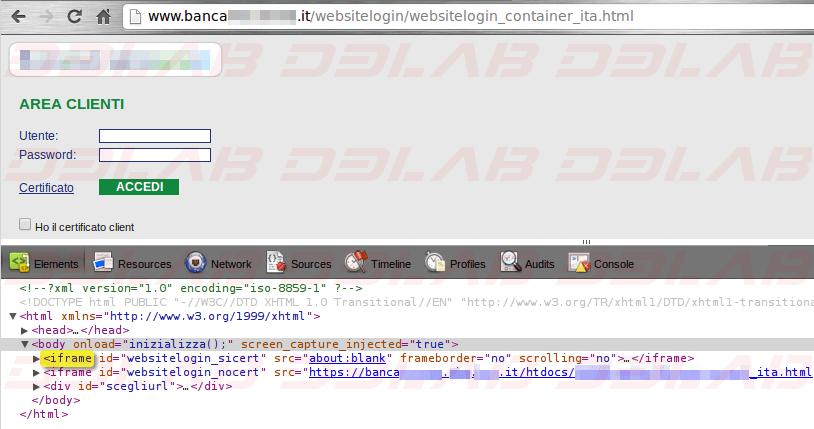

Il link proposto porta i visitatori a visualizzare la pagina all’url hxxp://carrefour.cable-modem.org, spazio web di un dominio registrato

prosso No-IP.com. Il sorgente evidenzia come in realtà il codice delle pagine sia visualizzato attraverso un frame, il cui reale sorgente

è all’indirizzo evidenziato in rosso nell’immagine soprastante. Il dominio 1nove1.net risulta essere stato registrato il 4 Luglio scorso.

Cliccando sul pulsante “Registrati” al fine di accedere all’offerta, si visualizzano pagine la cui struttura abbiamo imparato a conoscere esaminando i tentativi di frode più recenti a danno della compagnie di telefonia mobile e di Agip/Eni, in cui vengono chiesti dati anagrafici e delle carte di credito

Le pagine web successive, aventi funzioni di verifica, contengono phishing “nidificati” con richieste di ulteriori dati relativi agli account od ai gestori delle carte i cui dati sono stati inseriti.

E’ interessante notare, come ben evidenziato nell’analisi pubblicata su Edgar’s Internet Toos, i molti fattori che accomunano questo attacco con quelli alle compagnie telefoniche e ad Agip/Eni: layout pagine, link relativi, css, domini, ecc… Addirittura il criminale non si è nemmeno preso la briga di ricreare i path interni delle directory, mantenendo, come evidenziato nell’immagine sottostante, quelli relativi ai siti clone usati per le frodi con loghi e marchi Agip/Eni.

La comunanza di fattori tra i diversi attacchi, così stretta da potersi definire quale modus operandi e firma, permette di correlare molteplici tentativi di frode ad un unico soggetto criminale, presumibilmente non costituito da un singolo individuo. A fronte di una organizzazione a delinquere tanto attiva e spudorata siamo certi le forze dell’ordine sapranno mettere in campo le idonee strutture e risorse. D3Lab rinnova la propria disponibilità a dare ausilio all’attività investigativa.